Принципы и последовательность настройки нашего Mikrotik

- Сбрасываем настройки микротик и производим обновление прошивки

- При первом запуске отказываемся от предложенной конфигурации

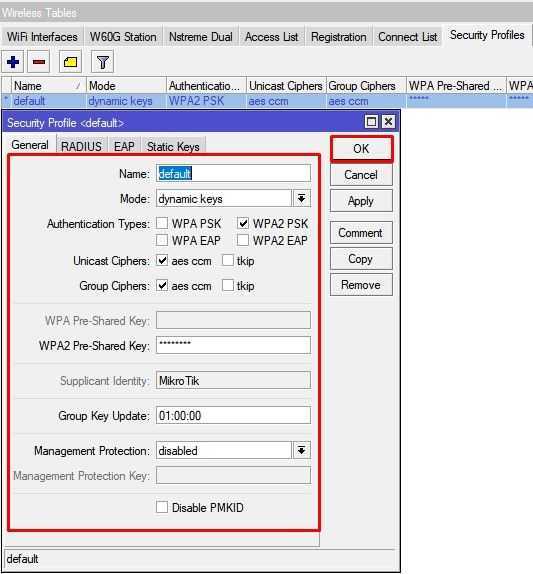

- Заходим в раздел Wireless и настраиваем наш единственный интерфейс wlan1, а именно внутри его настроек в одноименной вкладке Wireless указываем режим работы точки доступа (Mode): Station, остальные параметры точки доступа, к которой происходит подключение, в том числе устанавливаем пароль для авторизации WPA2 PSK внутри профиля «default» (отдельном или том, который идет по умолчанию) на вкладке Security Profiles. Если все настройки установлены правильно и парольная фраза совпадает с той, которая настроена на точке доступа, к которой мы подключаемся, то на вкладке «Registration» мы увидим установившуюся сессию. Можно двигаться дальше

- При необходимости объединяем в мост (bridge1) те порты, которые нам нужны, те, которые будут использованы для доступа к нашим локальным адресам.

- IP -> Addresses. Устанавливаем IP-адрес для интерфейса wlan1, который должен обязательно совпадать с реальным диапазоном IP-адресов, который используется удаленной WI-FI точкой доступа для выдачи подключаемым клиентам. Не забываем и про интерфейс нашей внутренней сети (bridge1 или отдельно взятый порт), которому даем отличный адрес из другого диапазона.

- IP -> Firewall -> NAT. Создаем маршрут для того, чтобы все устройства нашей локальной сети «шли» за Интернетом через наш удаленный роутер. Chain: srcnat, Src. Address: <192.168.X.X/24> (наша локальная сеть), Action: masquerade.

- Проверяем пинг из нашей локальной сети (пока еще со статическим адресом) на любой внешний IP в Интернете, например, на гугловский 8.8.8.8. Пинг должен проходить нормально.

- IP -> DHCP Server. Для удобства «поднимаем» DHCP сервер на того порта или моста, который «смотрит» в нашу локальную сеть. Для этого предварительно задаем пул IP адресов в разделе IP -> Pool. Все, теперь можно перевести нашу сетевую карту на автоматическое получение настроек и убедиться в том, что происходит предоставление IP адреса из того диапазона, который мы задавали ранее в настройках Mikrotik. Пинг на внешние IP адреса также должен работать, но вот пинг по имени работать не будет, пока не настроим DNS.

- IP -> DNS. В параметре Servers указываем DNS-адреса удаленного роутера (обычно это адрес, который предоставляется провайдером, но ни в коем случае не 192.168.0.1 или 192.168.1.1) либо указываем любые другие DNS серверы, можно всё те же гугловские 8.8.8.8, 8.8.4.4 или используем Яндекс DNS чтобы сразу блокировать вредоносные сайты согласно базе Яндекса 78.88.8.88, 78.88.8.2. Ставим галку «Allow Remote Requests». После этого должен заработать пинг по именам и должны начать открываться сайты в браузере. Проверяем.

Да, и еще, если вы не пользуетесь web-интерфейсом, то его лучше сразу отключить через IP -> Services, где отключаем 80 порт. При необходимости меняем MAC-адрес на интерфейсе wlan1, для этого два раза кликаем по самому интерфейсу и в открывшемся окне меняем MAC на новый. При необходимости можно поменять MAC-адреса и на Ethernet-портах с помощью команды в Terminal:

interface ethernet set ether1 mac—address=D4:CA:6D:5C:69:B0

Почему MikroTik Cap AC(RBcAPGi-5acD2nD)

С обзором точки доступа можно ознакомится в статье “Обзор MikroTik cAP ac →“, но если сжато, то точка доступа становится решением потому что:

- Это MikroTik, а значит поддержка WiFi роуминга с применение контроллера CAPsMAN;

- Поддерживает стандарт AC на частоте 5Ггц: больше скорости, лучше сигнал, больше клиентов;

- Имеет второй интерфейс Ethernet Poe, который можно использоваться по любому назначению: подключение ПК, IP видеокамеры, IP телефона и прочих устройств;

- Лидер в выборе цена\производительность в сегменте точек доступа WiFi с использованием внешних контроллеров.

Мы поможем настроить: маршрутизатор(роутер), точку доступа или коммутатор.

Заказать

Настройка WiFi в MikroTik Cap AC

Тестовый стенд по настройке точки доступа WiFi MikroTik Cap AC будет включать подготовленный заранее контроллер CAPsMAN, с настройкой которого можно ознакомиться в инструкции “Настройка MikroTik CapsMan WiFi, бесшовный WiFi роуминг →“.

Настройка находится в System→Reset Configuration

/system reset-configuration no-defaults=yes skip-backup=yes

После перезагрузки точка доступа не будет иметь конфигурации по умолчанию, т.е. она будет абсолютно пустой.

Настройка находится в Bridge→Bridge(Ports)

/interface bridge admin-mac=74:4D:28:CF:43:26 auto-mac=no add name=bridge1 /interface bridge port add bridge=bridge-1 hw=yes interface=ether1 /interface bridge port add bridge=bridge-1 interface=wlan1 /interface bridge port add bridge=bridge-1 interface=wlan2

Настройка находится в IP→DHCP client

/ip dhcp-client add add-default-route=no dhcp-options=hostname,clientid disabled=no interface=bridge1

После таких настроек точка доступа будет подключена к локальной сети: ей будет выдан IP адрес, она будет иметь выход в интернет(), а также обнаружит контроллер CAPsMAN по соответствующему запросу.

Настройка MikroTik Cap AC в качестве отдельной WiFi точки доступа

Это конфигурация актуальна, если у вас в сети отсутствуют контроллер MikroTik CAPsMAN, а в качестве роутера выступает обычный роутер типа Asus, Tp-Link, Netis. Рассматриваемая точка доступа MikroTik Cap AC имеет два модуля WiFi, работающих на частоте 2,4 и 5ГГц, поэтому со стороны WinBox нужно настроить каждый интерфейс.

Настройка находится в Wireless->Security Profiles

/interface wireless security-profiles set authentication-types=wpa2-psk eap-methods="" \ group-key-update=1h mode=dynamic-keys supplicant-identity=MikroTik \ wpa2-pre-shared-key=12345678

Роутер и WiFi точка доступа не будет блокировать настройку конфигурации WiFi если задать одно SSID имя. WiFi сигналы будут распространяться на абсолютно разные антеннах и в разных частотных диапазонах.

Настройки находятся Wireless->WiFi Interfaces

/interface wireless set band=2ghz-b/g/n channel-width=20/40mhz-Ce \ disabled=no distance=indoors frequency=auto mode=ap-bridge ssid=Mikrotik \ wireless-protocol=802.11

Настройки находятся Wireless->WiFi Interfaces

/interface wireless

set band=5ghz-a/n/ac channel-width=\

20/40/80mhz-Ceee disabled=no frequency=auto mode=ap-bridge \

security-profile=profile1 ssid=TopNet

Подключение MikroTik Cap AC к CAPsMAN, “бесшовный роуминг”

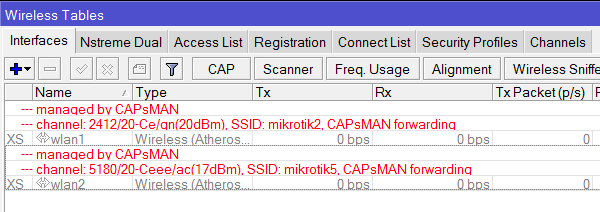

Все настройки по конфигурированию WiFi производятся на контроллере CAPsMAN, с настройками которого можно ознакомиться в статье “Настройка MikroTik CapsMan WiFi, бесшовный WiFi роуминг →“. Со стороны MikroTik Cap AC нужно подключить её к CAPsMAN-у, указав следующие настройки:

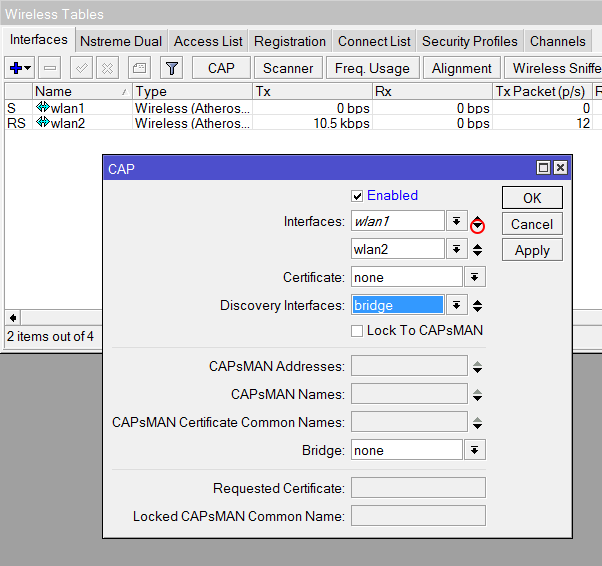

Настройка находится в Wireless→WiFi Interfaces→CAP

/interface wireless cap set bridge=bridge1 caps-man-addresses=192.168.192.192 enabled=yes interfaces=wlan1,wlan2

Interfaces – перечень интерфейсов, на которые будут распространяться настройки CAPsMAN;

Discovery Interfaces – интерфейс, через который отправится широковещательный запрос на поиск контроллера CAPsMAN;

CAPsMAN Address – явное указание IP адреса CAPsMAN;

Bridge – бридж, в который будут добавлены новые интерфейсы WiFi в соответствии с настройками в Provisioning Action.

Есть вопросы или предложения по настройке MikroTik cAP ac? Активно предлагай свой вариант настройки! →

Описание

MikroTik SXTsq 5 ac (модель RBSXTsqG-5acD) — это гигабитная Wi-Fi точка на 5ГГц с усилением антенны 16 dBi и поддержкой скоростного ac стандарта. Применяется для подключения к базовой станции провайдера в качестве клиента или создания Wi-Fi мостов до 3,5 км.

Основные характеристики

|

В качестве Wi-Fi моста MikroTik SXTsq 5 ac оптимально использовать на расстоянии до 3,5 км. Максимальная скорость 400-540 Мбит/с будет обеспечена на расстоянии до 0,5 км.

Внутри установлена операционная система RouterOS Level3. Она позволяет использовать устройство для построения Wi-Fi мостов или подключения к базовым Wi-Fi станциям в качестве клиента.

Если вы хотите использовать беспроводную точку для раздачи Wi-Fi нескольким клиентам, работающим на 5 ГГц, то для нее потребуется приобрести лицензию RouterOS Level4. Учитывайте, что у данной антенны узкая диаграмма направленности 23°, и клиенты должны в нее попадать.

В комплект поставки входит металлический хомут для установки точки доступа на мачту (трубу). Устройство можно закрепить на трубе, расположенной вертикально или горизонтально.

Влагозащищенный пластиковый корпус предназначен для эксплуатации на улице при температуре от -40°C до +70°C.

Питание подается на устройство по сетевому кабелю с помощью PoE инжектора, который входит в комплект поставки.

MikroTik SXTsq 5 ac (модель RBSXTsqG-5acD) будет отличным вариантом для построения высокоскоростных Wi-Fi мостов.

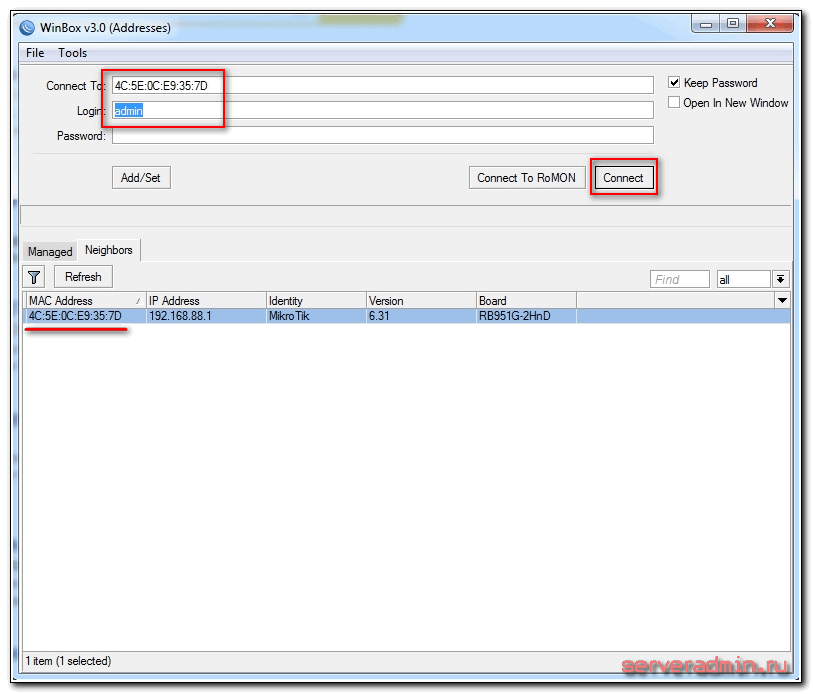

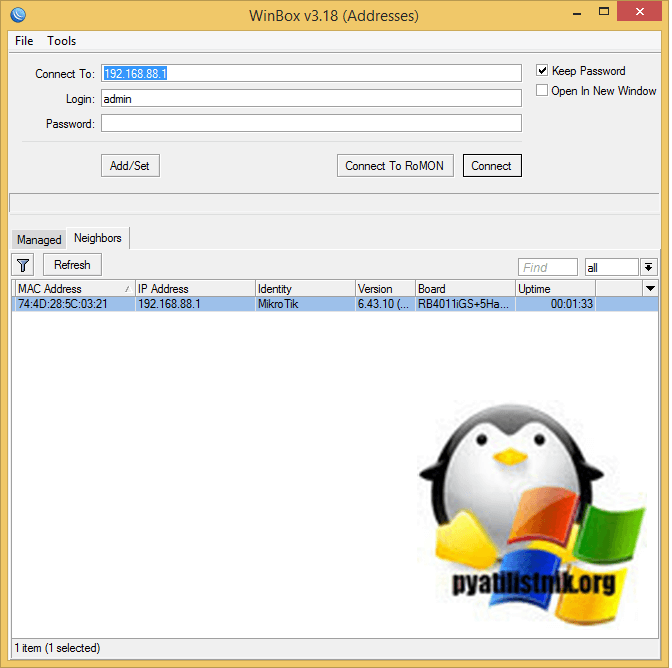

Сброс настроек роутера

Подключаем роутер к сети, подаем питание и запускаем на компьютере winbox. Переходим на вкладку Neighbors и ждем, когда утилита найдет наш микротик. Это может занять какое-то время. На всякий случай можно нажать Refresh, если роутер долго не обнаруживается.

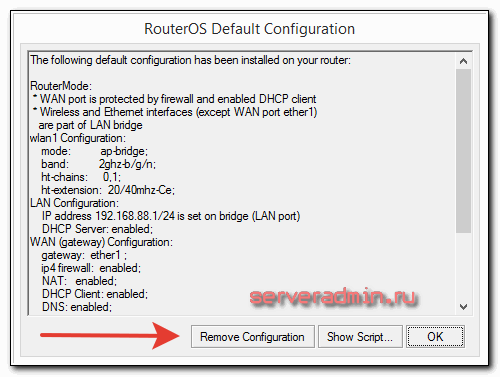

Нажимаем на мак адрес устройства, он должен будет скопироваться в поле Connect To. Пароль по-умолчанию для входа в роутеры mikrotik — пустой, а пользователь — admin. Вводим имя пользователя, поле с паролем оставляем не заполненным. Нажимаем connect. Нас встречает информационное окно, в котором приведено описание стандартных настроек.

Здесь их можно либо оставить, либо удалить. Я всегда удаляю, так как стандартные настройки чаще всего не подходят под конкретную ситуацию. Приведу несколько примеров, почему это так:

- Я запитал свой роутер по первому порту через poe адаптер и поэтому вынужден использовать этот порт как локальный. В настройках по-умолчанию этот порт используется как wan порт для получения интернета от провайдер.

- В настройках по-умолчанию установлено автоматическое получение настроек от провайдера по dhcp. Если у вас другой тип подключения, то вам стандартная настройка не подходит.

- По-умолчанию устанавливается адресное пространство 192.168.88.0/24. Мне лично не нравятся сетки по-умолчанию, так как если в них случайно воткнуть новое устройство, где будет так же забит умолчательный адрес, то в сети начнутся проблемы. Дома может это и не актуально, но в коммерческих организациях мне приходилось с этим сталкиваться. Поэтому я на всякий случай сетку всегда меняю.

Так что мы нажимаем Remove Configuration, чтобы удалить настройки. После этого роутер перезагрузится. Ждем примерно минуту и подключаемся к нему снова.

Если вы по какой-то причине не удалили сразу предустановки, то выполнить сброс настроек в mikrotik на заводские можно позже. Для этого надо в терминале набрать сначала system, а затем reset. У вас спросят подтверждение и после этого routerboard перезагрузится с заводскими настройками.

Маршрутизатор MikroTik hAP aclite

Он в настоящее время применяется в качестве серверов DHCP, эффективно разделяя сеть в двух локальных сетях и также сконфигурирован в качестве моста для 192.168.88.xxxLAN. Чтобы избежать проблем с двойным NAT, можно перенастроить их в качестве переключателя уровня 2. Есть преимущества, связанные с двойным NAT. Все DHCP и NAT должны обрабатываться исключительно Fritz Box. Кроме того, протокол должен иметь статический IP-адрес в одном и том же локальном диапазоне IP, поэтому им можно управлять через веб-интерфейс.

Настройка роутера Mikrotik hap через конфигурацию Fritz Box не является проблемой, так как подробно расписана производителем устройства. Но нужно настроить DNS, чтобы он мог разрешить DNS-запрос и мог работать как DNS-сервер.

Шаги для настройки DNS:

- Перейти в меню IP> DNS. Появится окно настроек DNS. В этом окне ввести адрес DNS-сервера, который получен от компании — поставщика услуг интернета, или можно использовать общедоступный IP-адрес DNS (8.8.8.8) в поле ввода сервера.

- Можно поместить вторичный IP-адрес DNS-сервера, нажав кнопку добавления нового значения (выпадающая кнопка), расположенную в окне ввода сервера.

- При желании настройка роутера Mikrotik hap может дать использовать маршрутизатор в качестве DNS-сервера.

- Нажать «Разрешить удаленные запросы», затем кнопку «Применить» и «ОК», после чего все IP-адреса могут использоваться как IP-адрес DNS-сервера, включая IP-адрес WAN, который является публичным.

- Однако если кто-либо из локальной сети пользователя будет использовать его IP-адрес WAN в качестве DNS-IP, то он сможет применять это решение DNS, используя платную пропускную способность сети. Таким образом, лучше остановить запрос DNS за пределами локальной сети.

- Чтобы остановить запрос DNS за пределами пользовательской локальной сети, нужно применить правила брандмауэра, которые выведут все DNS-запросы, исходящие из пользовательского интерфейса WAN (ether1).

- Перейти в меню IP> Брандмауэр и нажать кнопку добавления новой кнопки (PLUS Sign). Появится новое окно «Правила брандмауэра».

- На вкладке «Общие» выберите «Цепочка: вход», протокол: udp,Dst. Порт: 53 и дюйм. Интерфейс: ether1.

- Настройка роутера Mikrotik rb951g 2hnd позволяет сделать широкий выбор.

- Выбрать «Действие»: открыть вкладку «Действие» и нажать «Применить» и «ОК».

- Теперь нужно создать другое подобное правило для TCP-соединения.

- Нажать «Добавить новую кнопку» (PLUS Sign) еще раз и выбрать «Цепочка: вход», «Протокол»: tcp, Dst.Port: 53 и «In». Интерфейс: ether1, затем выбрать «Действие»: открыть вкладку «Действие» и нажать «Применить» и « ОК».

- Теперь ваш DNS-сервер безопасен вне локальной сети.

Настройка роутера Mikrotik rb951ui 2hnd и конфигурация DNS завершена.

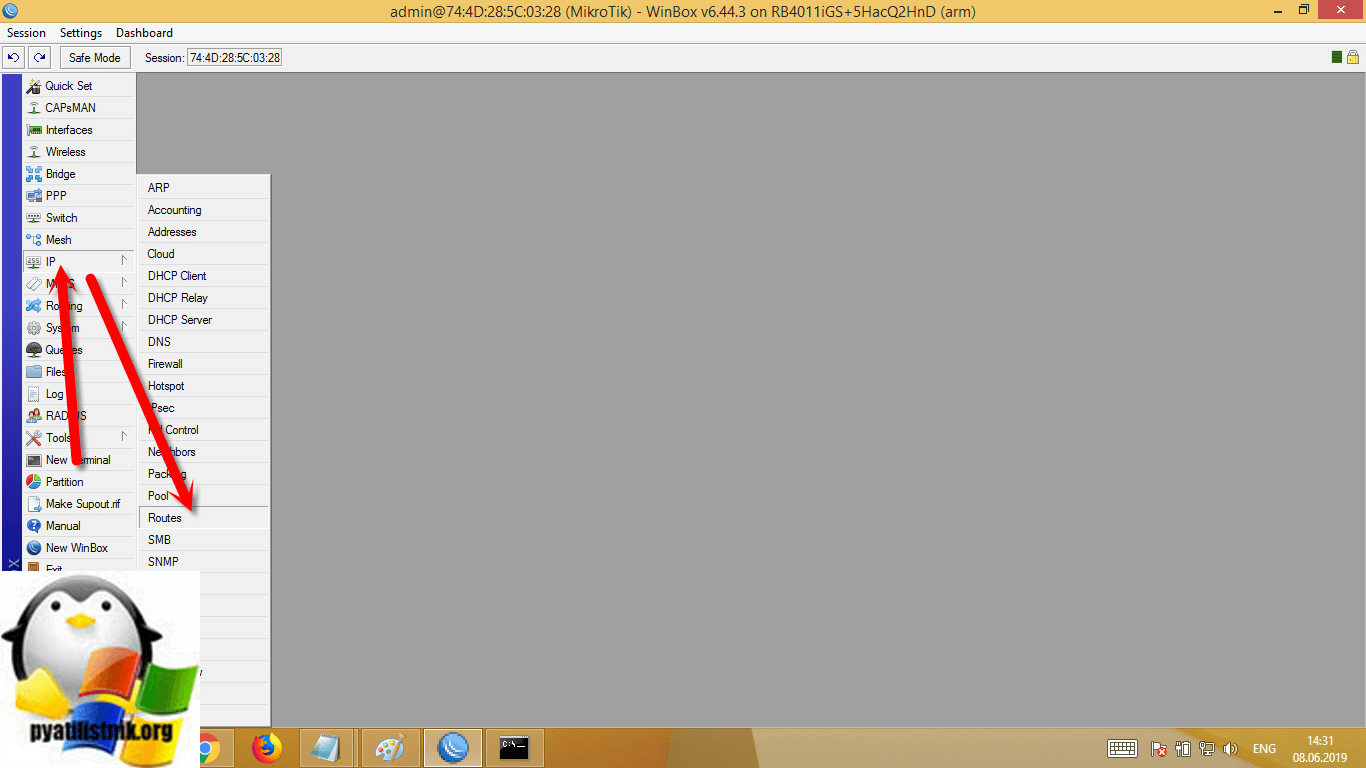

Настройка маршрутизации на роутере MikroTik RB4011iGS

Теперь нам осталось настроить еще одну важную, это маршрутизация трафика, чтобы все ваши запросы к DNS отправлялись дальше к провайдеру и вы получили работающий интернет. Открываем раздел «IP — Routes».

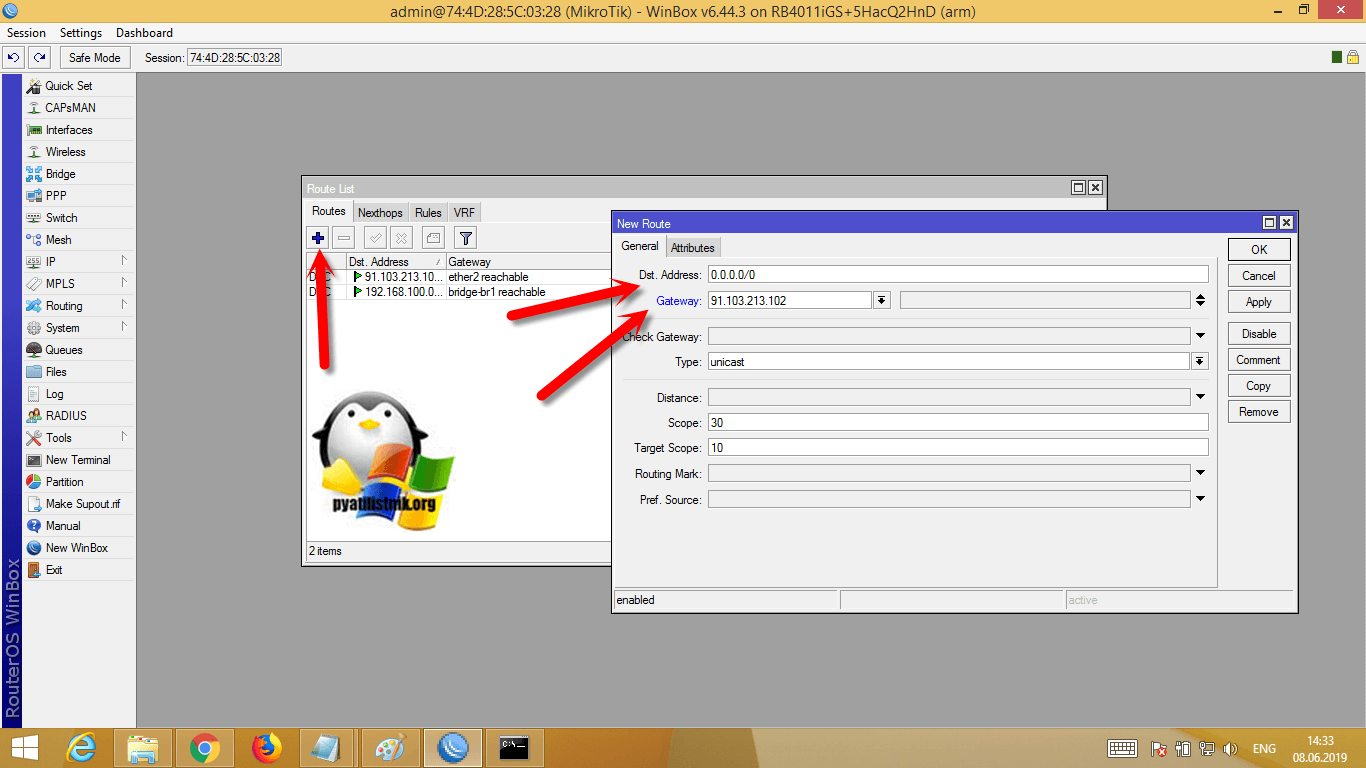

У вас тут уже будет два созданных, автоматически правила. Добавим новое. В поле:

- Dst. Address — пишем 0.0.0.0 — это означает любой ip-адрес интернета

- Gateway — шлюз через который нужно идти на адрес 0.0.0.0, это тот который вам дал провайдер.

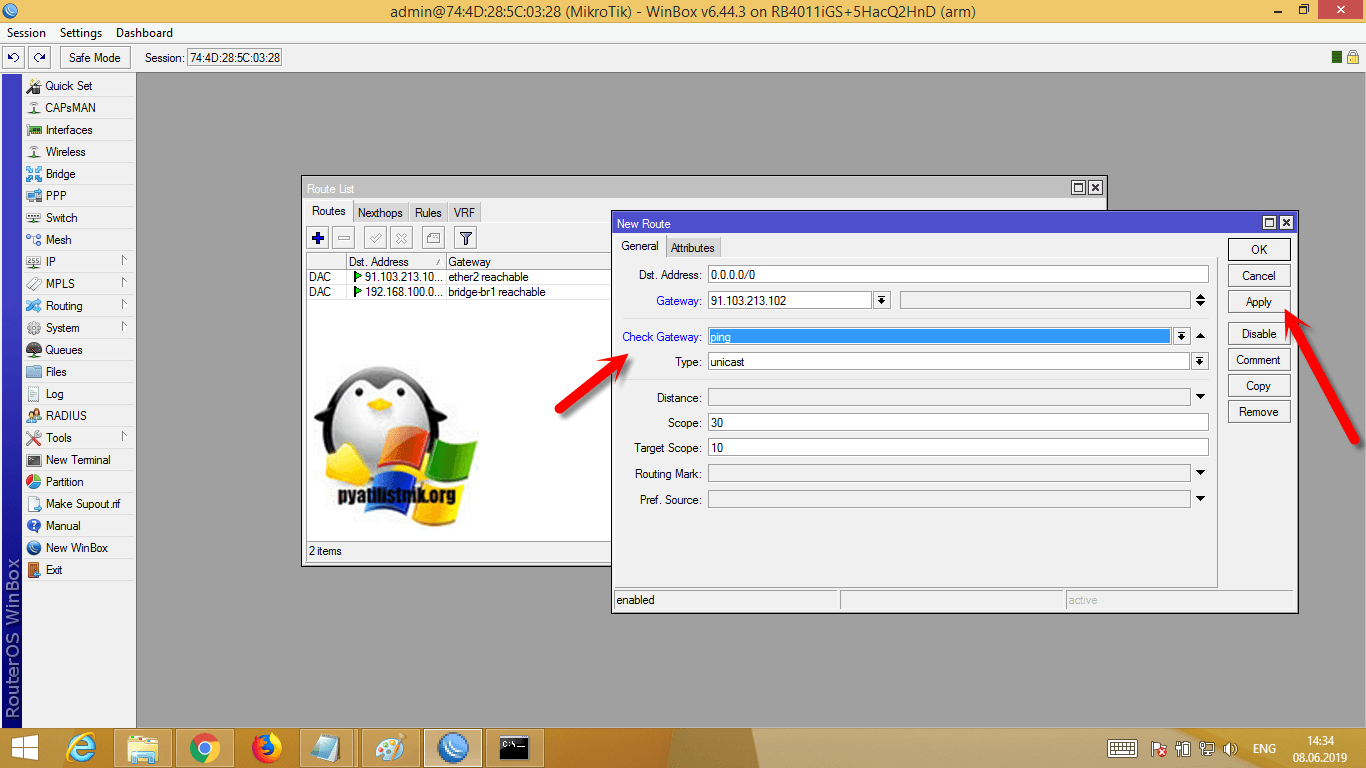

В поле «Check Gateway» выберем пункт ping и нажмем «Apply», этим мы проверим доступность нашего шлюза.

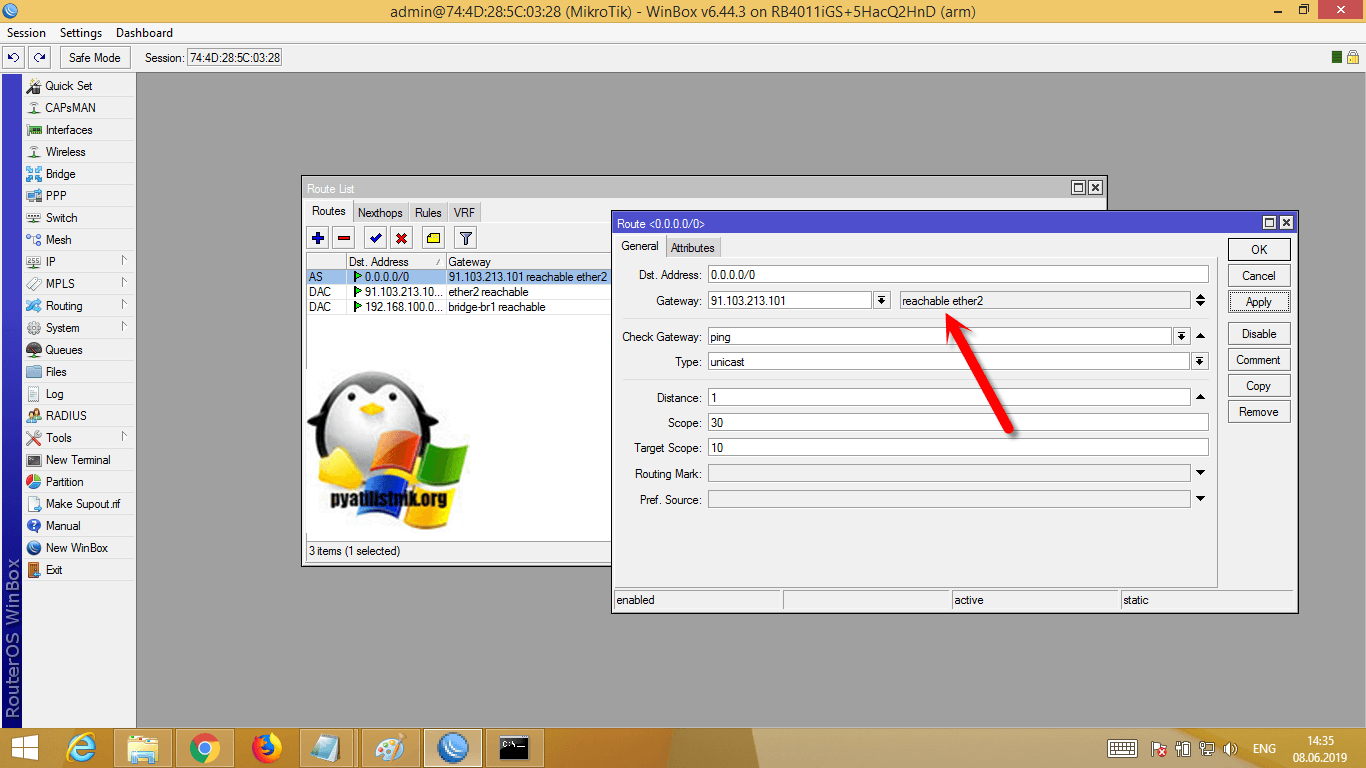

Видим, что у нас определился ether2 и состояние reachable, означающее, что все хорошо. Сохраняем наши настройки маршрутизации на роутере микротик.

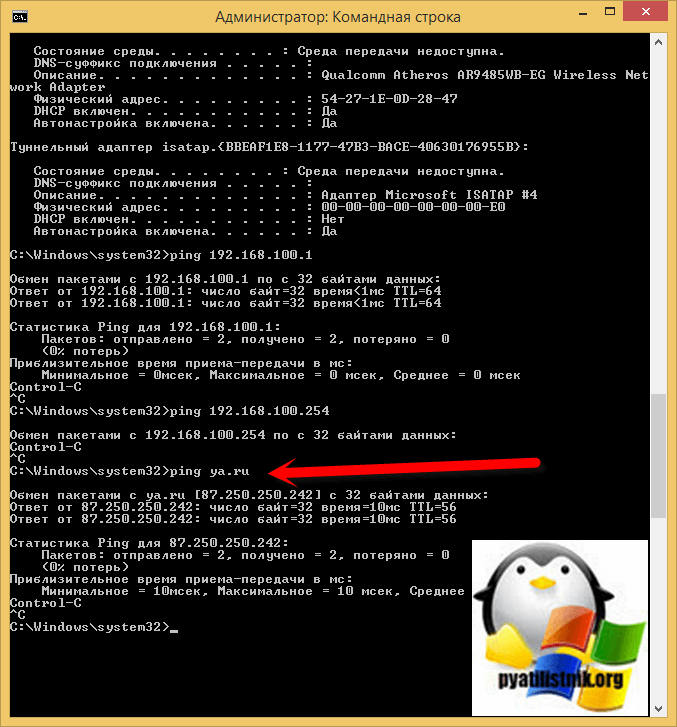

Проверяем в командной строке с помощью команды ping, доступность ресурсов в интернете. Как видим ya.ru отвечает, это означает, что интернет на роутере MikroTik RB4011iGS у нас есть.

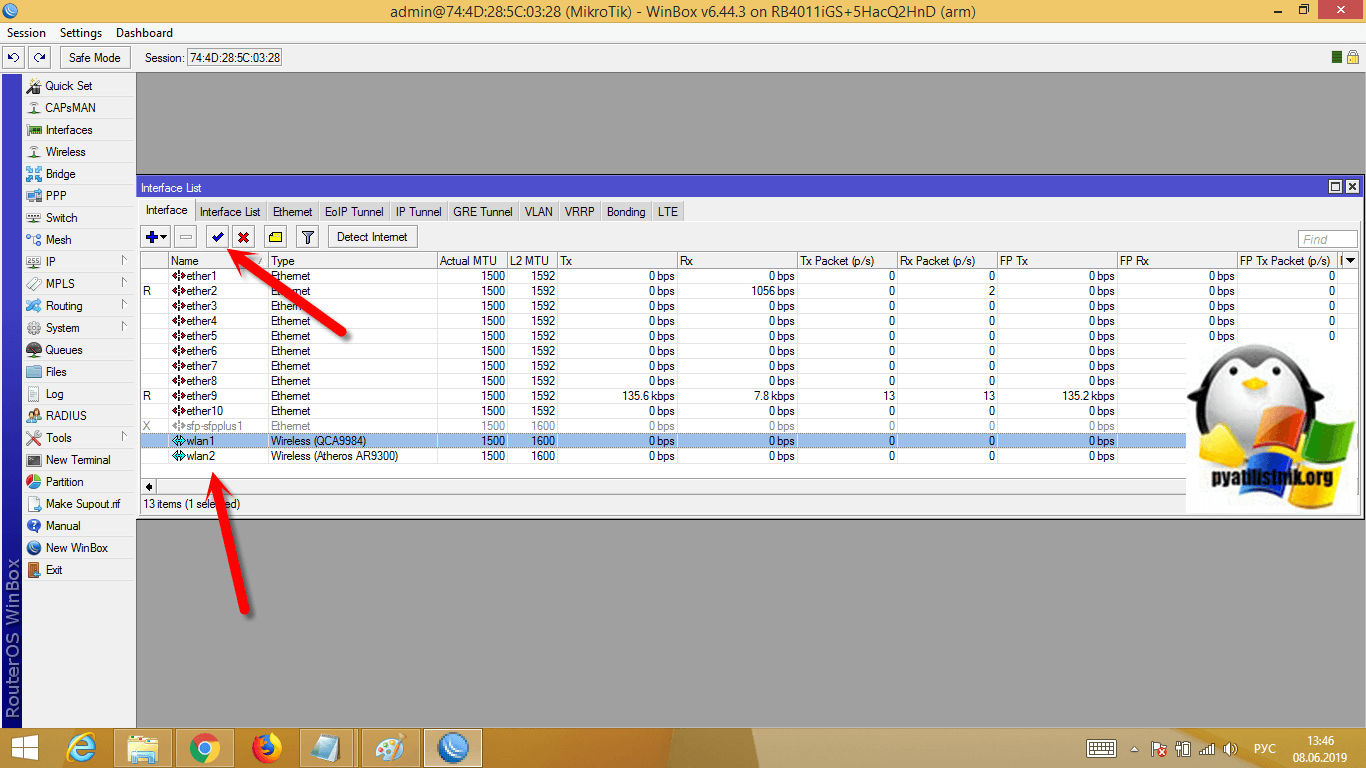

Настройка интерфейсов на MikroTik RB4011iGS

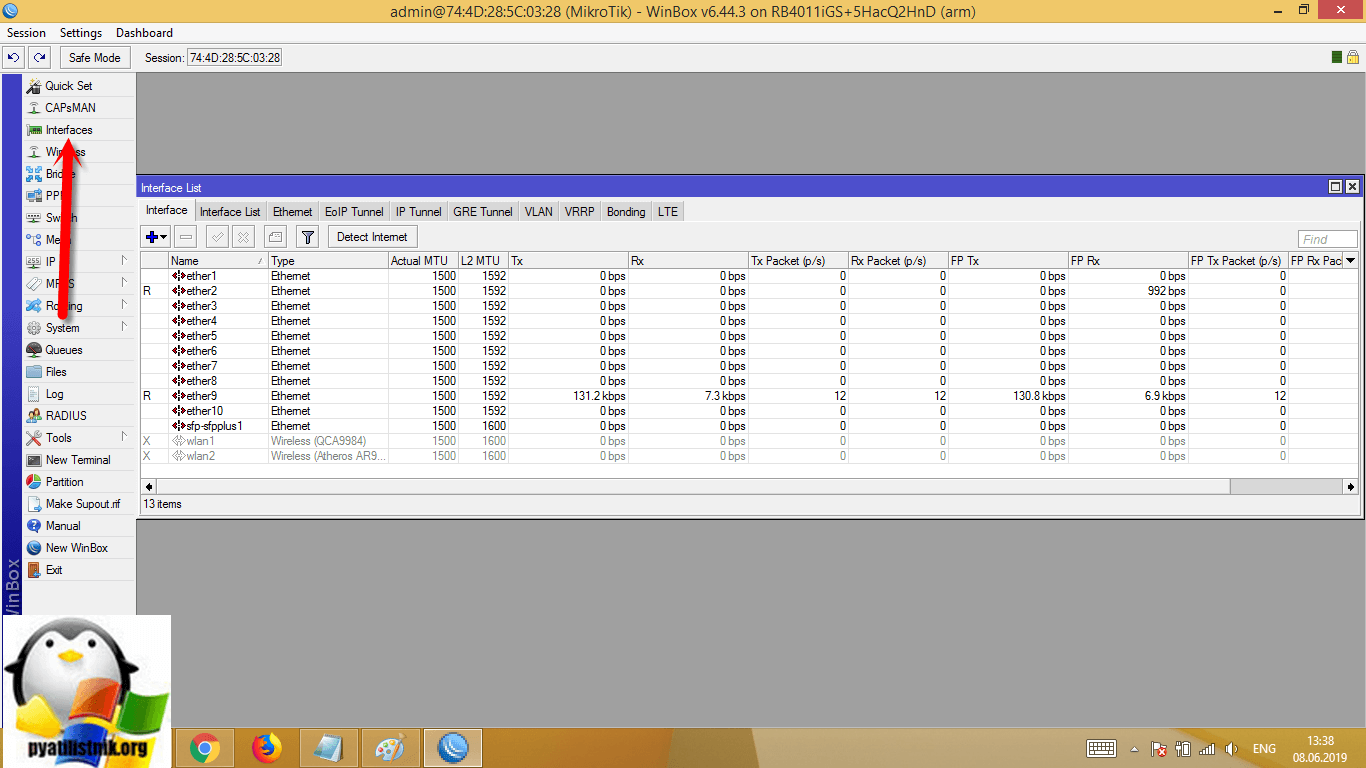

Заново переподключившись, переходим на вкладку «Interfaces». Данный раздел будет отображать информацию по всем вашим интерфейсам.

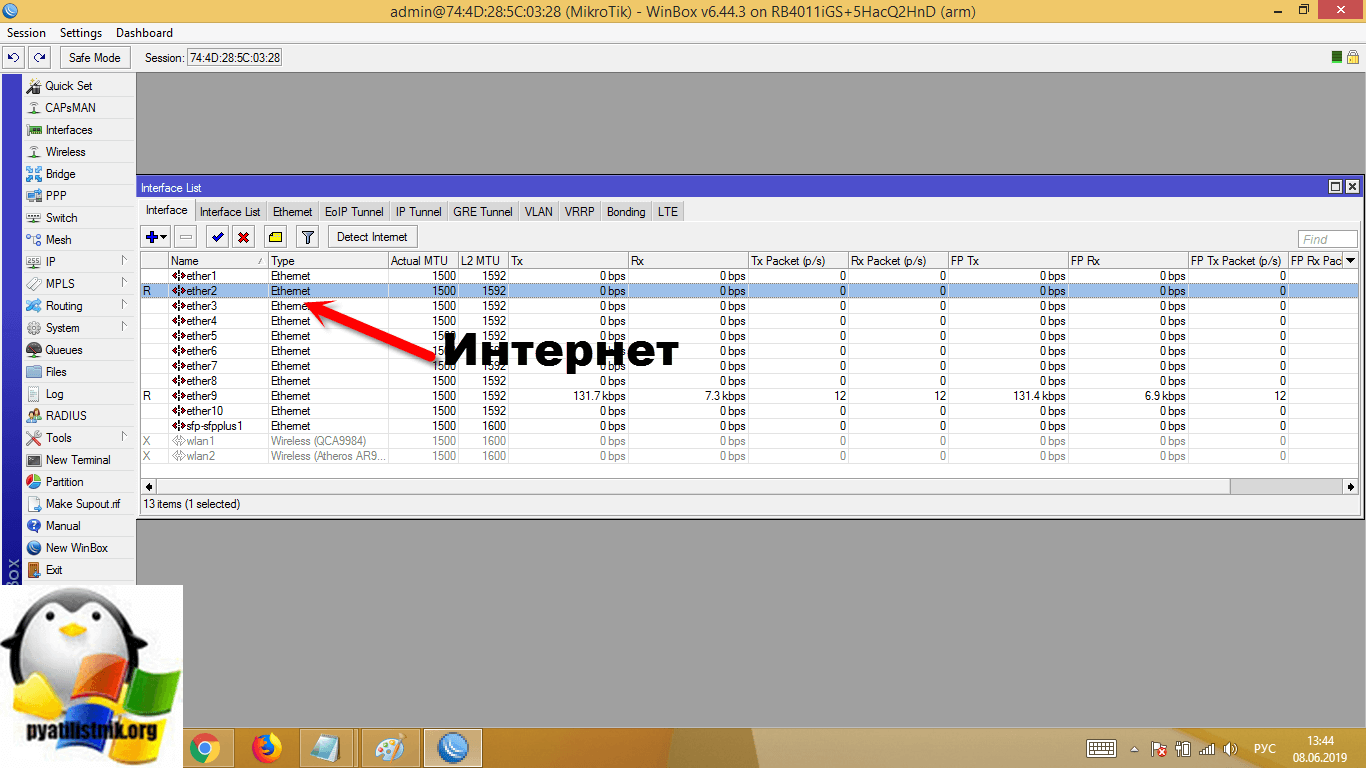

Повторюсь, что на втором порту ether2 у меня подключен провод интернет провайдера.

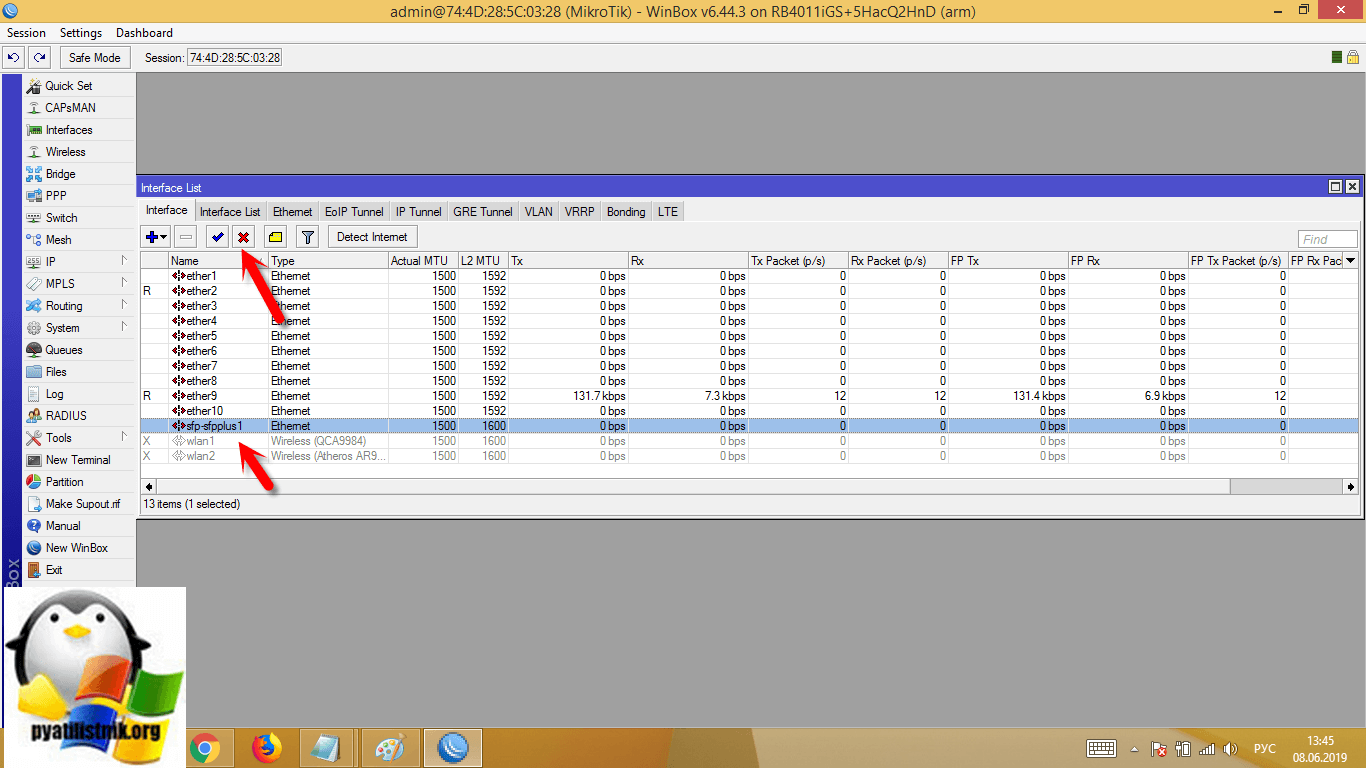

Так как я не использую интерфейс sfp-sfpplus1, то я его отключу, главное правило безопасности, гласит, что работать должно только то, что используется, все остальное правильно отключать.

В итоге интерфейс стал прозрачным

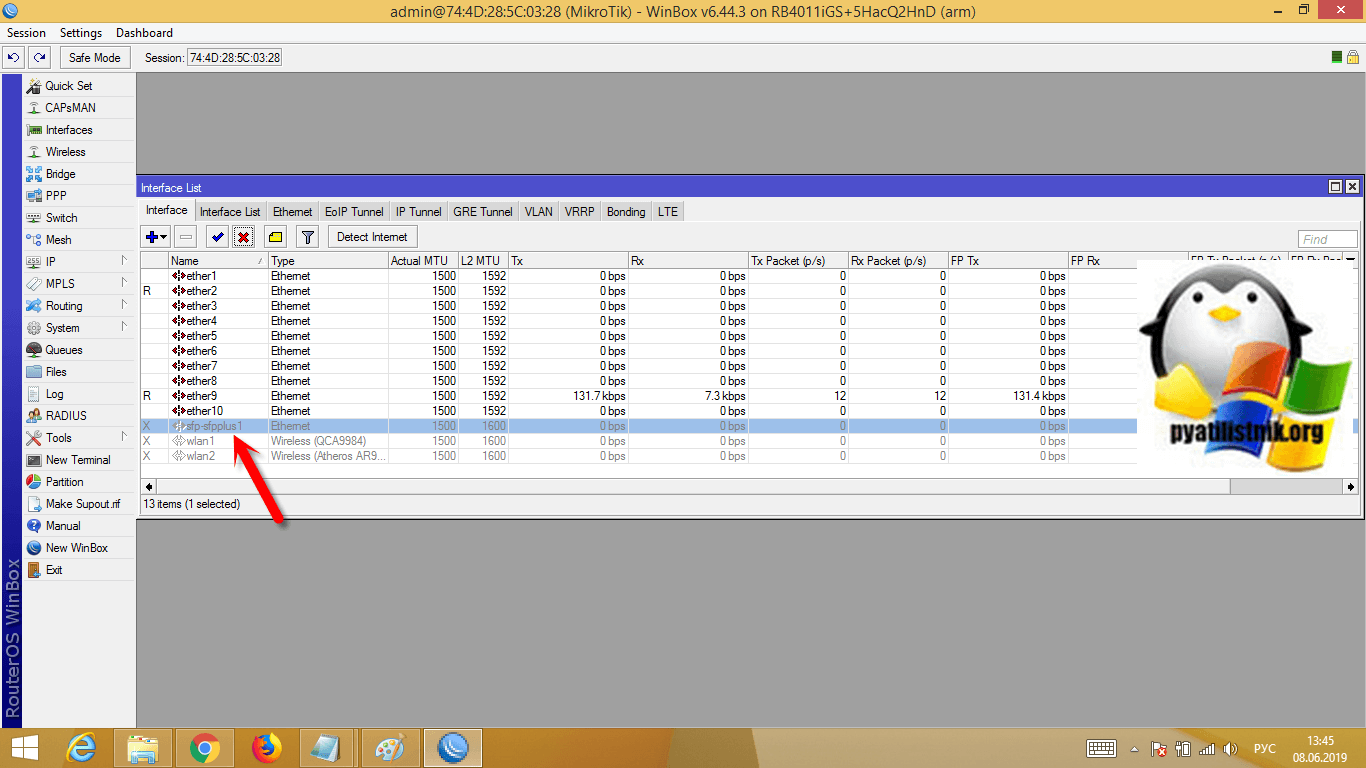

Обратите внимание, что по умолчанию отключены интерфейсы wlan1 и wlan2, это интерфейсы WIFI, включим их через нажатие на галку

Все теперь WIFI интерфейсы активированы.

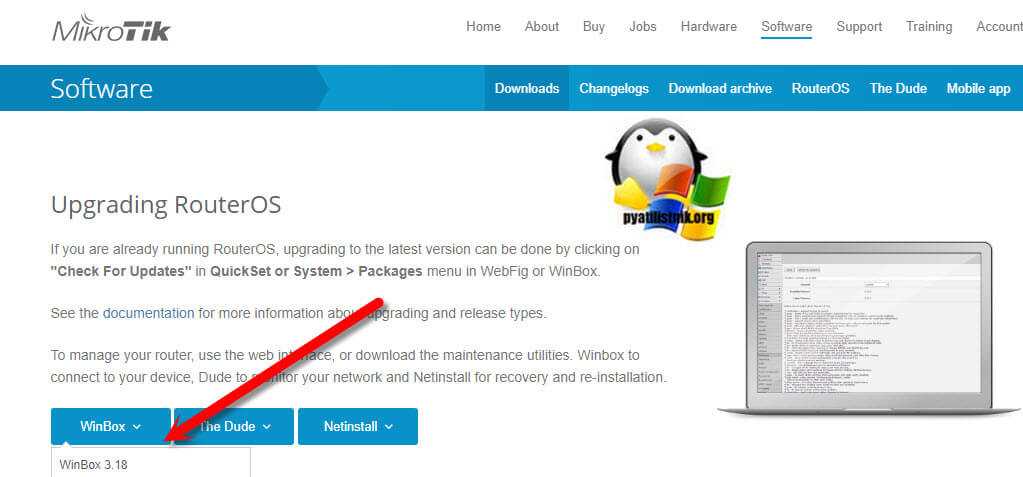

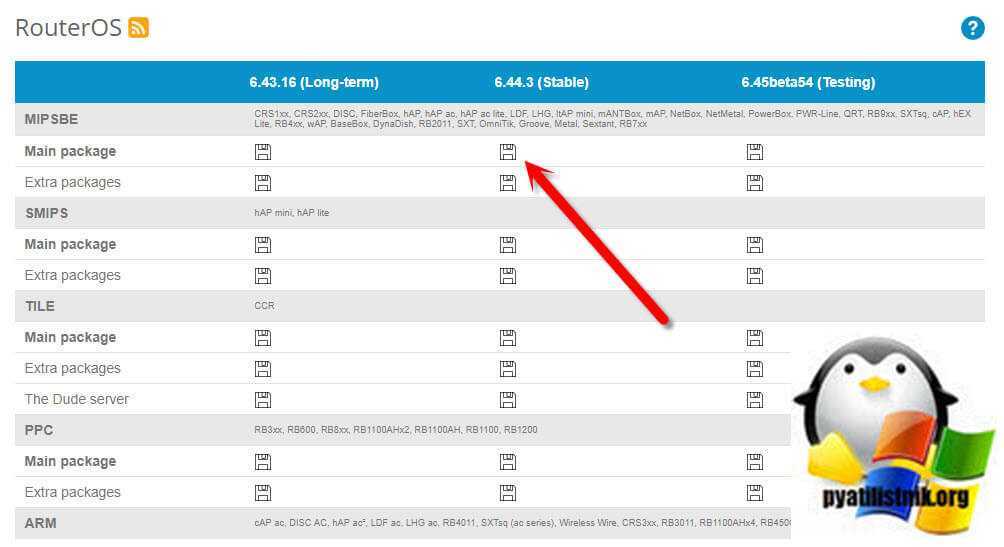

Скачивание утилиты WinBox и прошивки

WinBox — это специализированная утилита по настройке оборудования компании Mikrotik. Она умеет делать абсолютно любые настройки из графического интерфейса, в 95% случаев для первой, базовой настройки используют исключительно ее.

Скачать утилиту WinBox можно с официального сайта — https://mikrotik.com/download или можно с моего сайта загрузить WinBox

И чуть ниже загрузите новую прошивку RouterOS

Подключаем ваш ноутбук к любом из гигабитных портов MikroTik RB4011iGS, в моем примере, это 9-ый порт. Во второй порт я воткнул провод интернет провайдера. Запускаем утилиту WinBox. Она про сканирует все доступные с вашего ноутбука устройства микротик и если она их обнаружит, то покажет их в списке доступных. Так как мы подключены по проводу напрямую к роутеру Microstik, то мы видим на вкладке «Neighbors» наш MikroTik RB4011iGS, нам показывают его IP_адрес по умолчанию, это 192.168.88.1 и его mac адрес, хочу отметить, что что в поле Connect To можно вписывать как цель подключения, как IP-адрес, так и mac-адрес, утилите без разницы, а микротики понимают разные методы. Указываем в качестве цели MAC-адрес и нажимаем «Connect».

По умолчанию логин на вход на любой Mikrotik Admin и пароль пустой

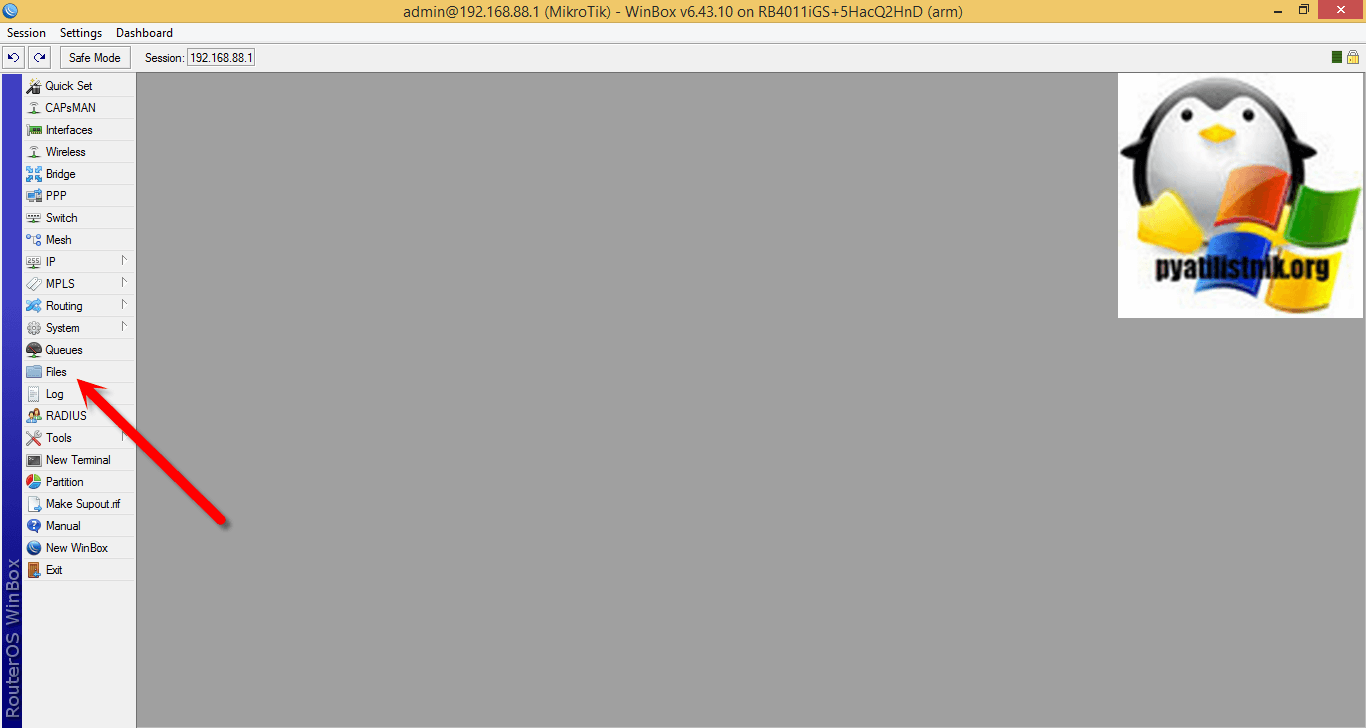

Мы с вами подключились к роутеру Microtik через WinBox, Утилита имеет с левой стороны столбы с настройками. Первым делом нам нужно установить новую прошивку н наш роутер MikroTik RB4011iGS. Нажимаем на вкладку «Files».

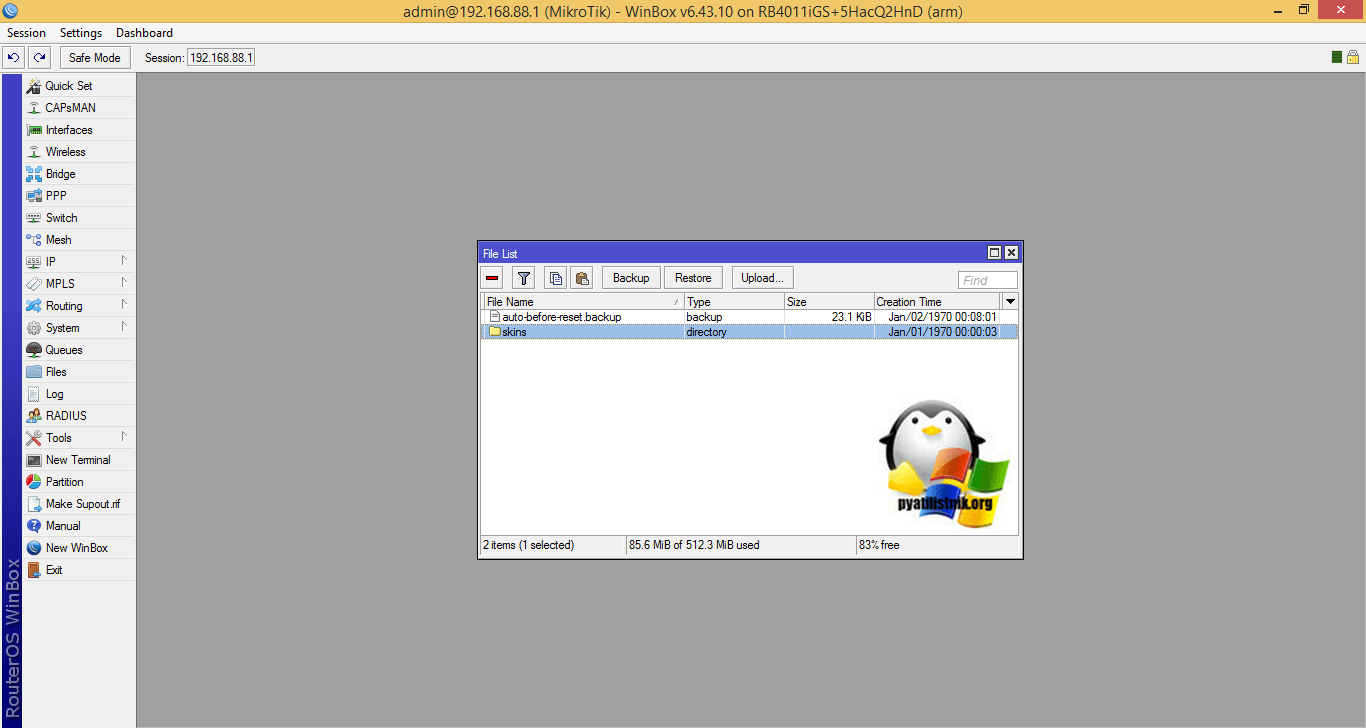

У вас откроется окно со списком файлов на вашей памяти оборудования, сюда мы и будем копировать прошивку.

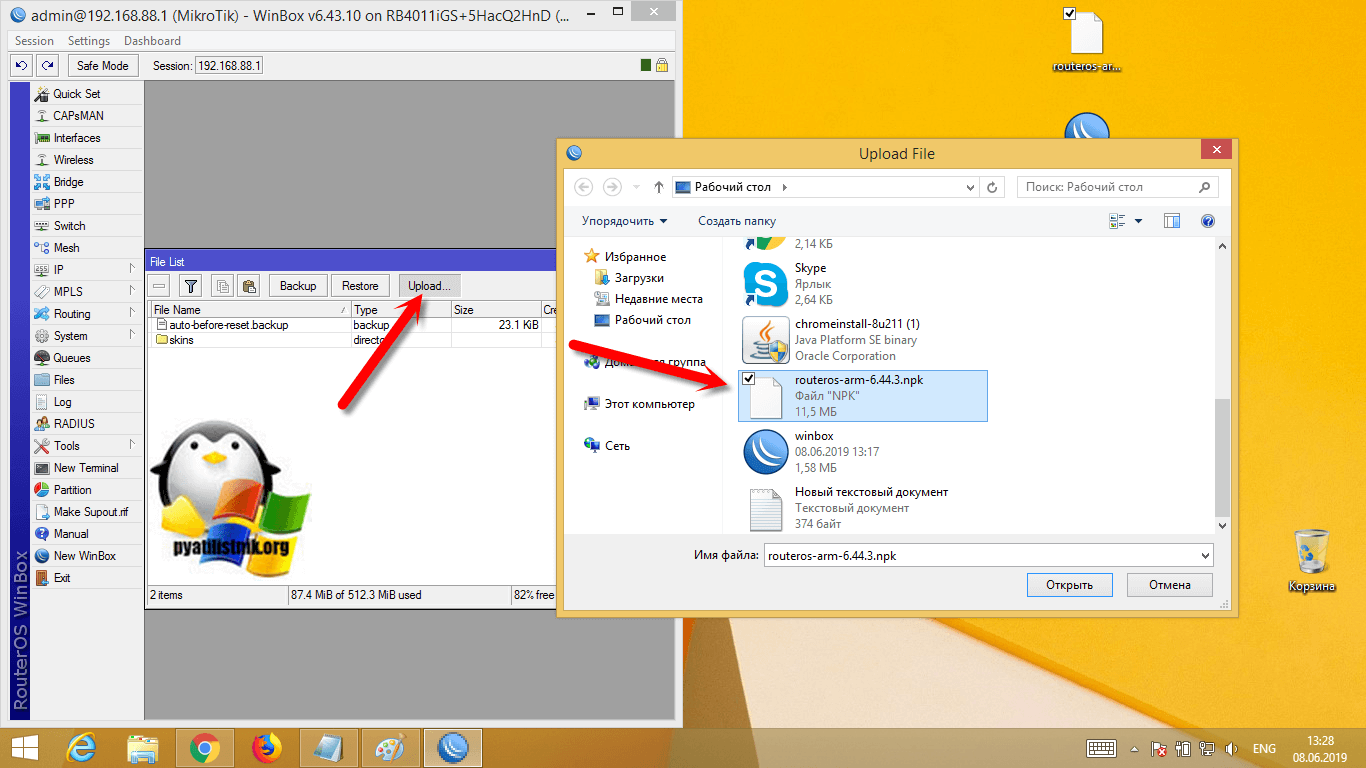

Нажимаем кнопку «Upload» и указываем наш файл с новой стабильной версией RouteOS, на момент написания статьи, это версия 6.44.3.

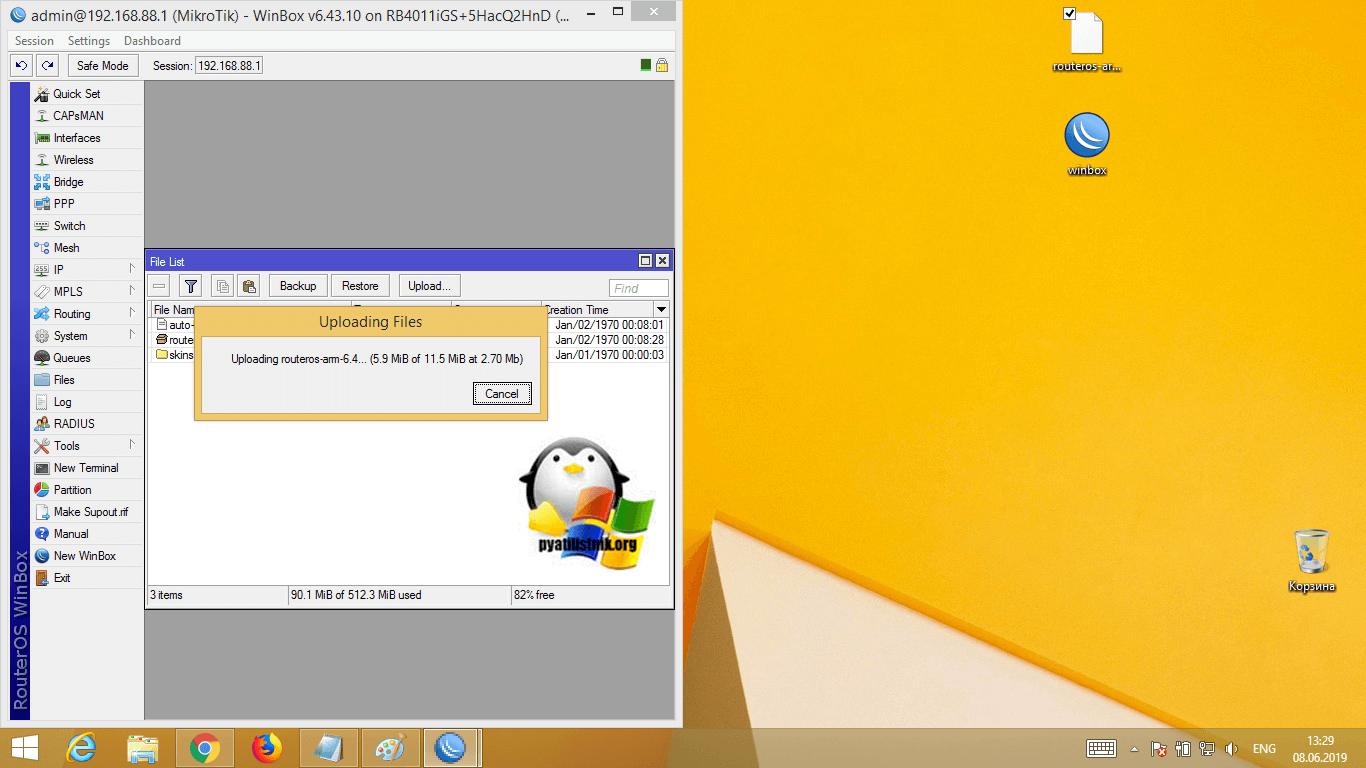

Начнется передача файла на ваш роутер MikroTik RB4011iGS

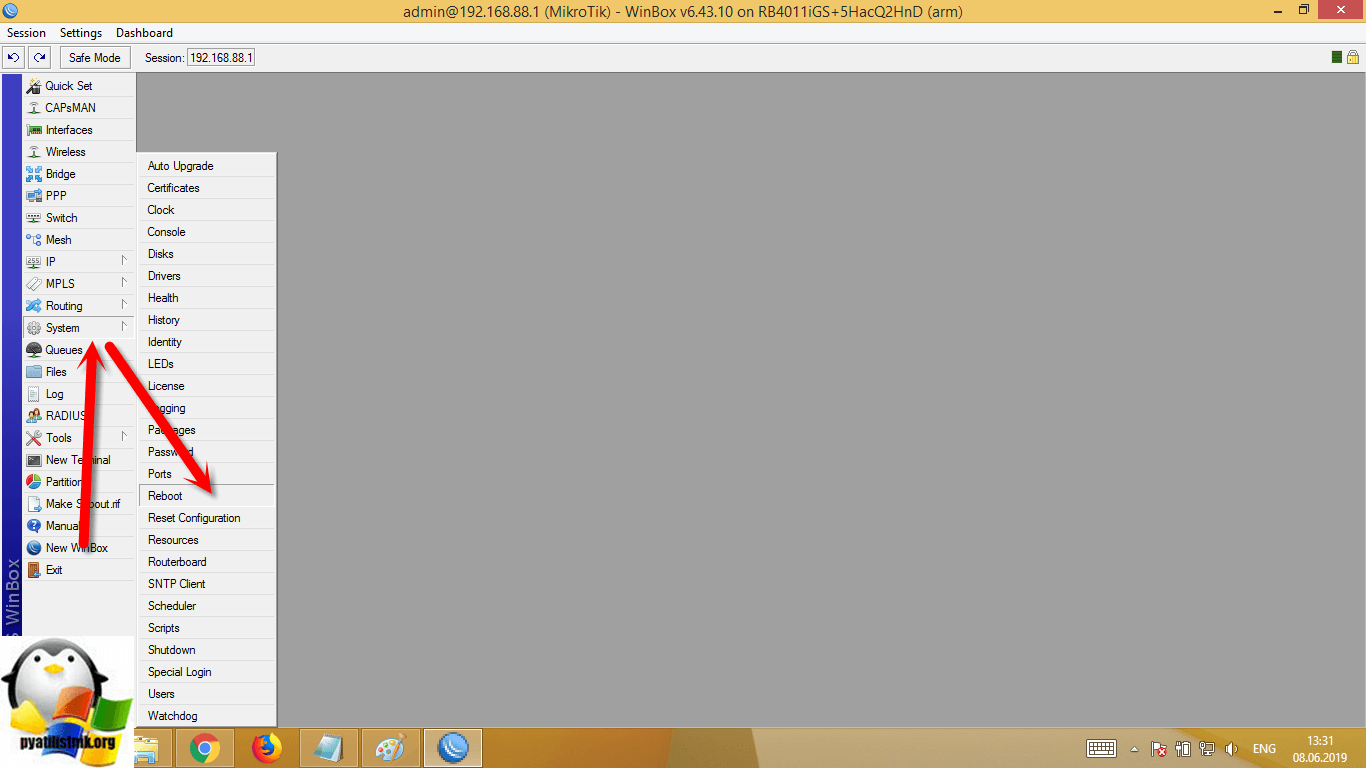

Чтобы обновить наш роутер MikroTik RB4011iGS, нам необходимо открыть пункт «System — Reboot».

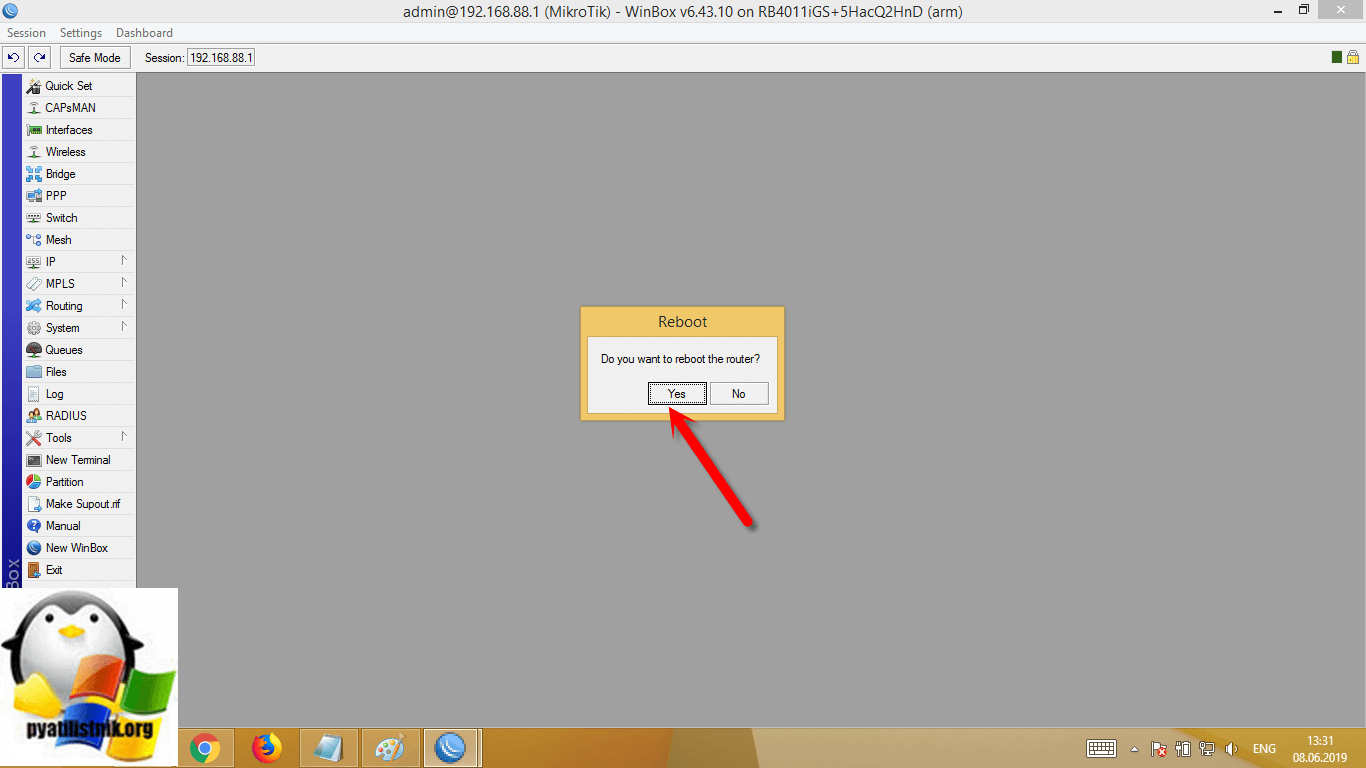

Подтверждаем перезагрузку оборудования микротик.

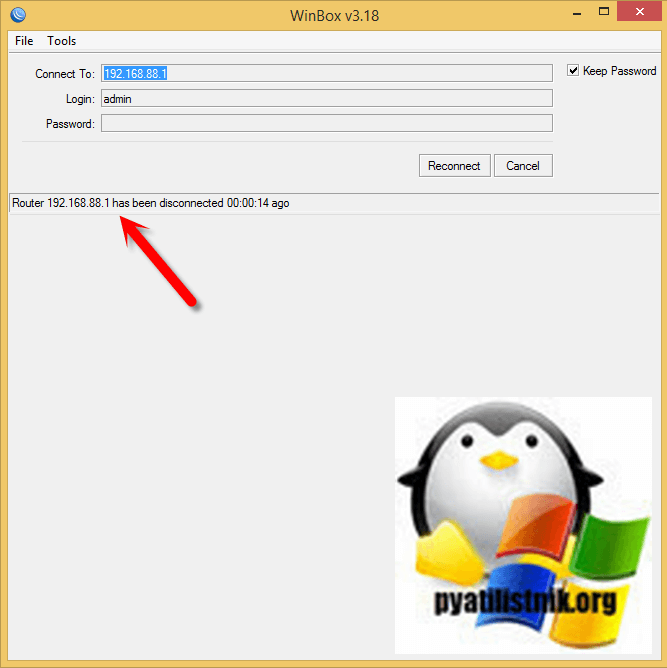

В итоге ваша утилита WinBox потеряет связь с оборудованием на момент его перезагрузки.

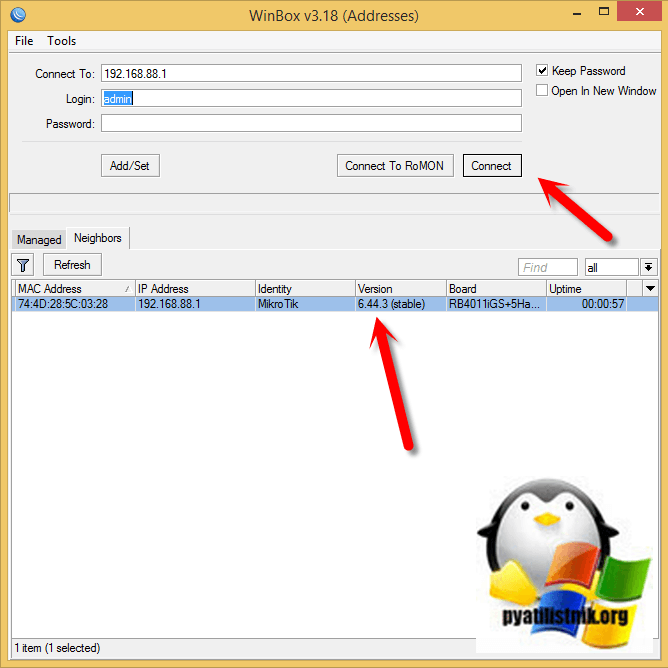

Видим, что WinBox нашел наш роутер MikroTik RB4011iGS и у него свежая версия прошивки 6.44.3. Производим к нему подключение.

Port Knocking

Чуть выше мы говорили об ограничении доступа к управляющим службам роутера только с определенных адресов

Это очень важно: протокол Winbox далек от идеала и есть вероятность, что в нем еще будут находить дыры. Но часто приходится подсоединяться к роутеру из гостиниц или кафе, и невозможно предусмотреть все адреса, с которых подключишься

Среди админов распространена техника Port Knocking. Изначально порт закрыт для всех. Но стоит снаружи выполнить какую-то последовательность действий, как для твоего IP открываются все порты для управления. Этот набор действий может быть очень сложным, и подобрать его нереально. Рассмотрим пример:

- изначально все порты управления закрыты для всех, кроме списка разрешенных;

- если на порт роутера 1234 попадает TCP-сегмент, затем два на порт 4321 и один на порт 5678, то адрес источника заносится в список разрешенных на сутки.

Реализовать эту последовательность действий поможет следующий скрипт.

Правила 3–6 () выполняют описанную выше логику. Первое правило разрешает доступ к управлению роутером только адресам из списка , который заполняется на этапах 3–6. Второе правило запрещает доступ всем. Первые два правила вынесены наверх для того, чтобы избежать ненужного прохождения менеджмента трафика по четырем правилам с логикой и тем самым снизить нагрузку на CPU.

Но провернуть подобную операцию с Windows не так просто: из стандартного набора программ выпилили Telnet, а качать сторонний софт не всегда возможно. Зато любая ОС позволяет менять размер ICMP-пакета при пинге. Этим мы и воспользуемся. Изменим условия:

- изначально все порты управления закрыты для всех, кроме списка разрешенных;

- если на роутер попадает ICMP Request размером 345 байт, затем два размером 543 и один 678 байт, то адрес источника заносится в список разрешенных на сутки.

Для этого всего лишь поменяем предыдущие правила:

- Установим прокол ICMP.

- На вкладке Advanced зададим размер Packet Size.

INFO

Не забывай, что размер пакета, указанный в пинге, и размер пакета, долетевшего до роутера, — это разные значения. В Linux к ICMP прибавляется 28 байт заголовков, то есть, чтобы отправить пакет размером 345 байт, нужно в пинге указать размер 317. У Windows цифры другие — она по-своему считает заголовки.

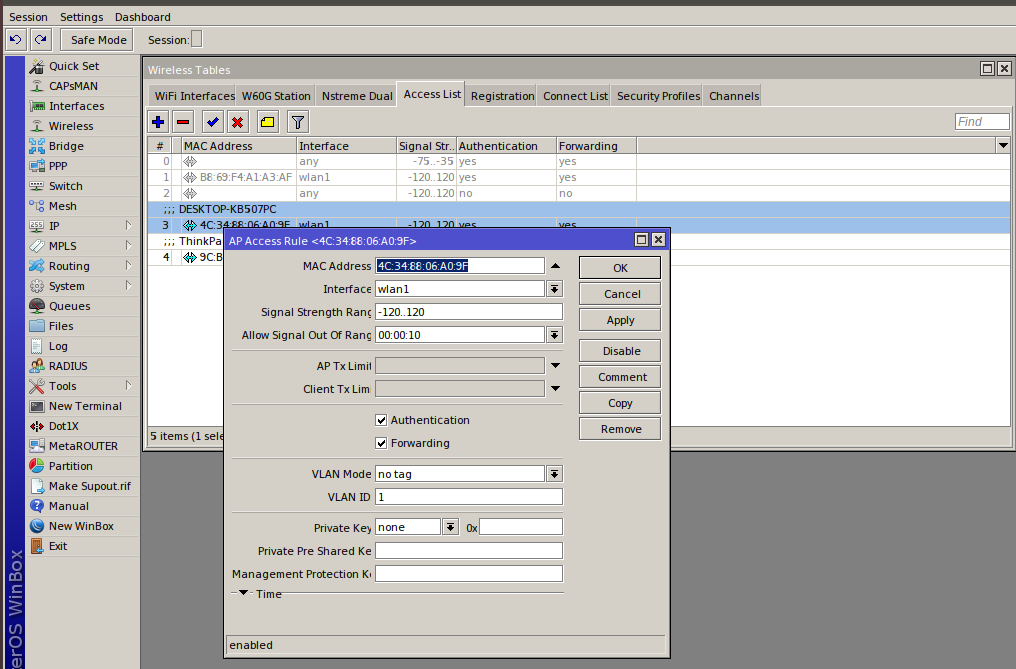

Wireless

RouterOS поддерживает белые и черные списки Wi-Fi. Для этого есть список Wireless Access List. Просто добавь туда устройства, которые не имеют права подключаться к сети, а потом сними флажки Authentication и Forwarding. Еще для этих целей можно использовать команду .

Настройка черного списка Wi-Fi

Настройка черного списка Wi-Fi

Описанный выше случай будет работать как Blacklist. Чтобы преобразовать его в Whitelist, нужно поставить указанные флажки и изменить тип работы интерфейса Wireless с помощью команды .

Настройка белого списка

Настройка белого списка

Флажок Authentication отвечает за аутентификацию клиентов. Если он установлен для определенного интерфейса, аутентификация разрешена всем, кроме тех устройств, которые перечислены в списке доступа без флажка. Если на интерфейсе флажок не установлен, то подключиться к сети могут лишь те, кто присутствует в списке доступа с флажком.

Настройка Forwarding отвечает за передачу данных между клиентами одной подсети. Обычно ее не стоит трогать, но, если ты строишь, к примеру, hotspot-сеть, клиенты которой будут ходить только во внешние сети (то есть внутреннее взаимодействие им не нужно), отключи данную опцию — это улучшит качество связи.

С помощью Wireless Access List можно настроить сложную логику работы клиентов: по уровню сигнала, времени суток, ограничить скорость каждого клиента или загнать его в определенный VLAN без дополнительных телодвижений. Очень рекомендую познакомиться с этим инструментом поближе.

INFO

А еще MikroTik умеет делать SSID в виде эмодзи, например так: ???. Для этого нужно перевести символы в Unicode с помощью инструмента вроде такого и вставить полученную строку в SSID.

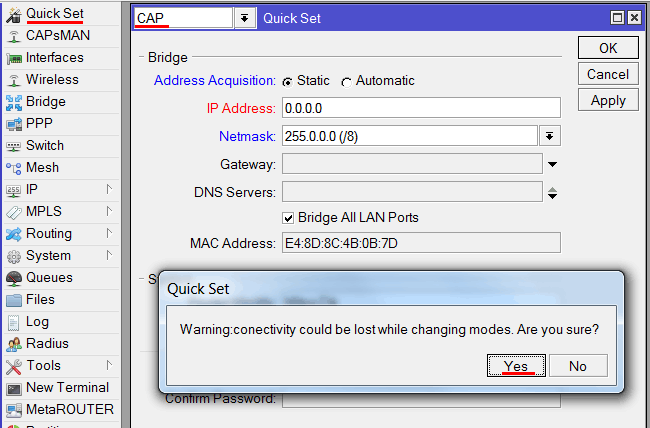

Добавляем Wi-Fi точку в контроллер

Зайдите через программу Winbox в настройки Wi-Fi точки в меню Quick Set, выберите режим CAP и согласитесь с изменениями. После этого режим CAP автоматически поменяется на Ethernet — это нормально.

Если программа Winbox не находит вашу Wi-Fi точку, тогда подключитесь ноутбуком или смартфоном к устройству по Wi-Fi. После этого введите в браузере адрес 192.168.88.1, и вы попадете в Web-интерфейс настройки точки доступа. Откройте меню Quick Set, выберите режим CAP и нажмите кнопку Apply Configuration. После этого Winbox должен увидеть устройство, и можно приступать к настройке.

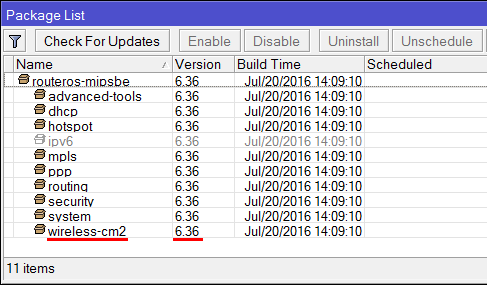

Перед настройкой проверьте, что у точки доступа в меню System — Packages активирован пакет wireless-cm2 и версия RouterOS совпадает с версией, установленной на роутере.

Добавляем правила Firewall в точке доступа

В последних прошивках в конфигурации по умолчанию Firewall блокирует трафик CAPsMAN. Поэтому нужно добавить в Firewall правила, которые разрешат прохождение трафика CAPsMAN.

Откройте в точке доступа меню New Terminal и выполните следующие команды:

# Добавляем в фаервол правило разблокировки трафика CAPsMAN/ip firewall filter add action=accept chain=input dst-address-type=local src-address-type=local comment=»UnblockCapsman» disabled=no# Перемещаем в фаерволе правило UnblockCapsman вверх выше остальных правил/ip firewall filter move 1

Приступаем к настройке Wi-Fi интерфейсов:

- Откройте меню Wireless, и на вкладке Interfaces нажмите кнопку CAP.

- В появившемся окне поставьте галочку Enabled.

- В поле Interfaces выберите wlan1 на 2,4ГГц. Чтобы добавить второй интерфейс, нажмите маленький черный треугольник по направлению вниз. Появится еще одно поле для выбора интерфейса, в котором укажите wlan2 на 5ГГц.

- В списке Discovery Interfaces выберите бридж интерфейс.

- Нажмите OK.

После этого Wi-Fi точка автоматически получит настройки и запустит интерфейсы wlan1 на 2,4ГГц и wlan2 на 5ГГц.

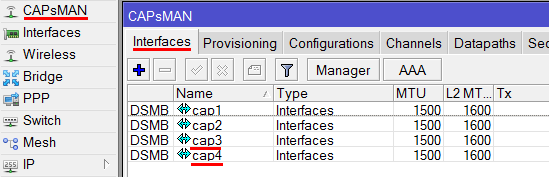

Теперь откройте настройки роутера, и перейдите в меню CAPsMAN на вкладку Interfaces. Здесь автоматически создались еще два новых интерфейса точки доступа cap3 и cap4.

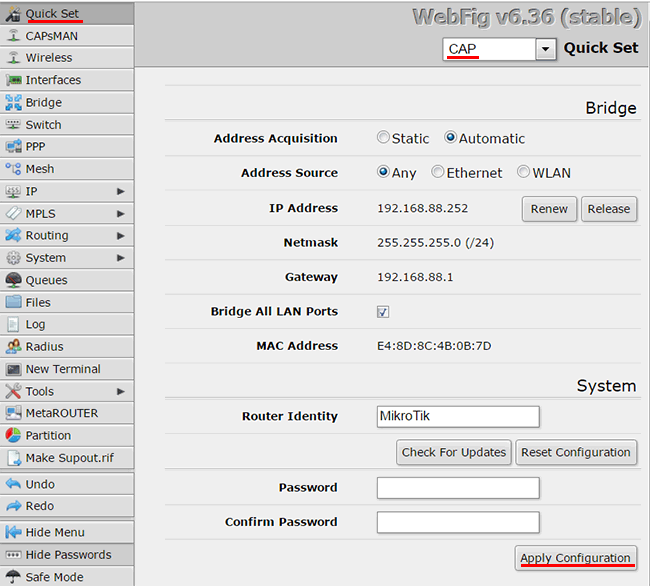

Настройка MikroTik

Мы должны оказаться в разделе для быстрой настройки роутера:

В нем мы выполним все основные настройки, которые нужны для домашнего WiFi роутера.

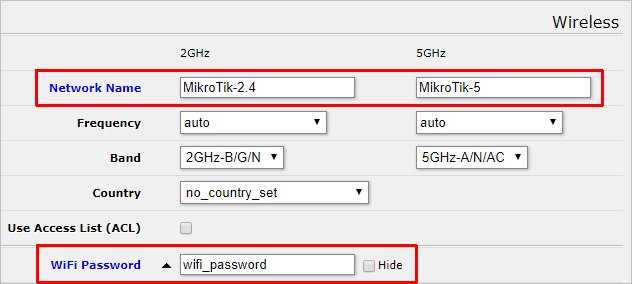

WiFi

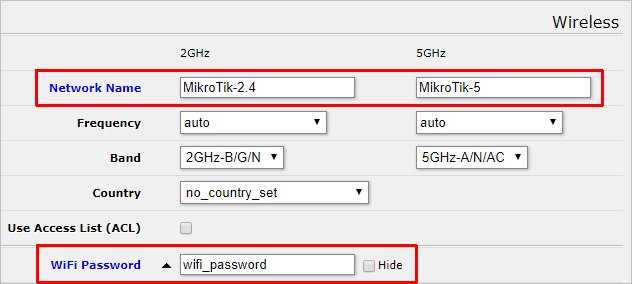

В разделе «Wireless» настраиваем беспроводное соединение. Если роутер поддерживает несколько частот, то настраиваем их все:

* в данном примере мы настроили две частоты — 2.4 Ггц и 5 Ггц. Для каждой свое название — соответственно MikroTik-2.4 и MikroTik-5. Также мы задали пароль для подключения к WiFi — wifi_password.

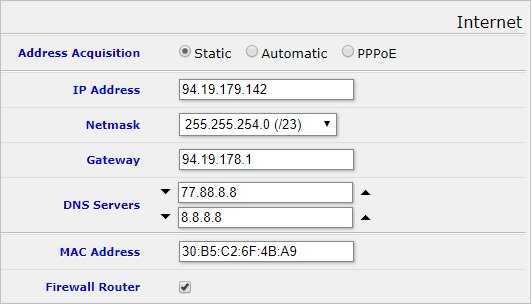

Интернет

Для подключения к сети Интернет необходимо задать способ получения адреса — либо автоматически, либо ввести вручную. Если провайдер выполняет проверку клиента по MAC-адресу, то можно ввести адрес предыдущего роутера в раздел «MAC Address»:

* в данном примере мы задали IP-адрес вручную, также мы задали MAC-адрес. Точные настройки адресации необходимо уточнять у вашего провайдера. Также мы можем не вводить MAC, а позвонить в службу технической поддержки и попросить сменить привязку.

Если мы еще не подключили сетевой кабель от провайдера, можно это сделать на данном этапе. Подключаем его к разъему Internet (как правило, синего цвета).

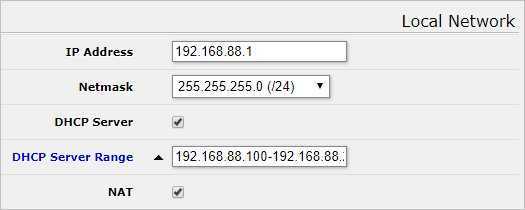

Локальная сеть и DHCP

В разделе «Local Network» мы можем задать адрес внутренней сети, а также включить или отключить DHCP-сервер:

* в данном примере мы задали адрес для роутера 192.168.88.1; размер сети равен 255 адресам; диапазон для раздачи адресов клиентам — от 192.168.88.100 до 192.168.88.254.

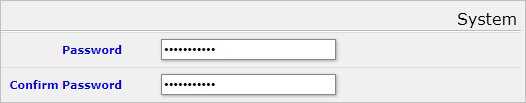

В разделе «System» зададим пароль, который нужно будет вводить для подключения к веб-интерфейсу роутера:

Описание SXT SA5 ac (RBSXTG-5HPacD-SA)

Одна из новейших моделей беспроводных точек доступа серии SXT от компании Mikrotik, поддерживающая работу одного из самых современных стандартов связи IEEE802.11ac и скорость передачи данных свыше 540 Mbit/s.

Особенности

Главной особенностью Routerboard SXTG-5HPacD-SA, как можно догадаться, является возможность работы с совершенно новым стандартом беспроводной связи IEEE802.11ac. Однако, устройство также может работать и со стандартами IEEE802.11a/n, и Nstream, и Nv2, тем самым обеспечивая полную совместимость с более ранними моделями беспроводных точек доступа Mikrotik.

А специфика данной модели заключается в широком угле излучения, который составляет 90⁰. Таким образом, SXT SA ac может быть использована в качестве секторной базовой станции для построения сетей с топологией точка-многоточка.

Настройка и оптимизация wi-fi 2Ghz диапазона на Mikrotik

На всех утройствах Mikrotik настройки будут одинаковые. Я их испробовал на RB951, RB751 на hap AC и hap AC lite.

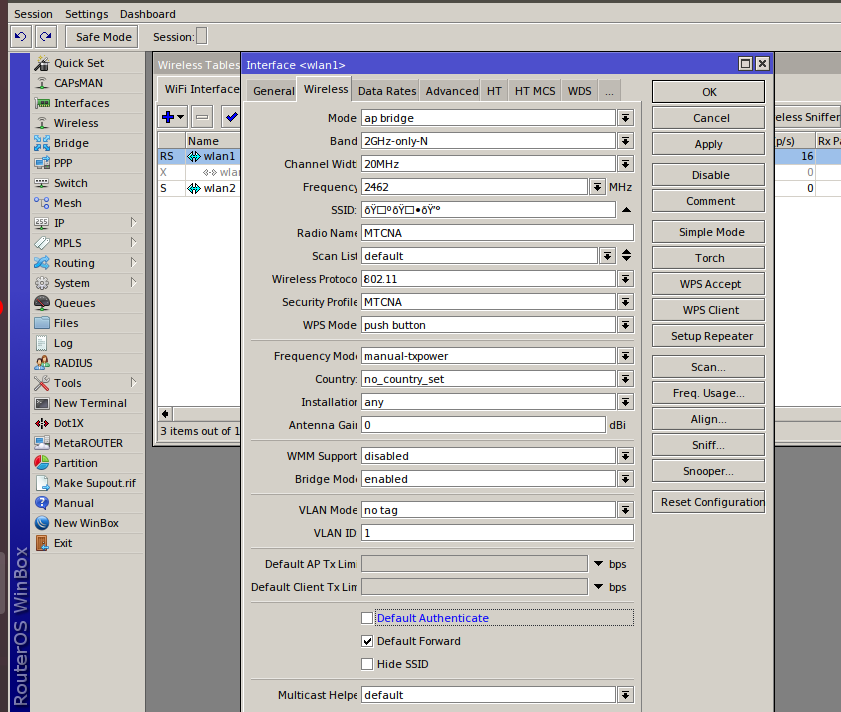

Для начала в программе Winbox, через которую мы подключаемся к Mikrotik перейдем в Wireless на вкладку Wireless.

Не забудьте выбрать Advaced Mode при настройке Wi-Fi, как показано на скриншоте выше.

Вкладка Wireless

Настройка wi-fi 2ghz на микротике

Вы можете сразу установить все настройки со скриншота, кроме SSID, Radio Name и Security Profile. Эти настройки индивидуальны и скорее всего у Вас уже настроен Security Profile и SSID, если Вы пытаетесь оптимизировать сигнал вай-фай. Опишу все действия.

Band: 2Ghz-B/G/N выбираем для того, чтобы к Вашему Wi-Fi могли подключиться как старые, так и новые устройства.

Channel Width: 20Mhz для максимального охвата. Данная ширина канала покрывает больше, чем остальные и проблем с тем, что девайс будет видеть микротик, а микротик не будет видеть девайса из-за слабого передатчика в нем не будет.

Frequency: auto Здесь программисты Mikrotik продумали всё за нас. Каждое включение интерфейса роутер или точка доступа будут сканировать каналы и выбирать менее загруженный. Поверьте, если Вы не хотите каждый месяц лазить в настройки — лучше установить auto.

Wireless Protocol: 802.11 для полной совместимости со всеми устройствами. Если выбрать any — в некоторых девайсах могут быть разногласия и точка доступа захочет использовать собственный протокол, из-за чего девайс подключится к сети не сразу.

WPS Mode: Disabled для безопасности. На данный момент многими признано, что использование WPS небезопасно и неудобно.

Frequency Mode: manual-txpower чтобы выбрать одну мощность сигнала для всех рейтов. Так сохранится доступность точки доступа или роутера по всему радиусу действия.

Country: russia3 чтобы не нарушать законы РФ по мощности передатчиков и доступных каналов Wi-Fi. С выбором russia3 будьте уверены, что все устройства будут работать с Вашим вай-фаем.

Installation: indoor даст понять устройству, что возможны помехи из-за стен и других устройств.

WMM Support: enabled для определения трафика и приоретизации. При просмотре видео или звонках через интернет приоритет будет отдаваться именно такому трафику.

Вкладка Advanced

Настройки Advanced для Wi-Fi Микротик

Можете сразу всё поставить как на скриншоте, а так же прочитать описание ниже, что именно Вы сделали.

Distance: dynamic с этим параметром Mikrotik будет сам определять дистанцию и подстраиваться под неё.

Hw. Protection Mode: rts cts для решения проблемы «скрытого узла». Тока будет сама решать, кого в данную секунду (миллисекунду) обслужить. Если не выбирать данный параметр, то при подключении 3 и более клиентов в локальной сети через Wi-Fi могут возникать проблемы, если один клиент не попадает под радиус действия другого.

Adaptive Noise Immunity: ap and client mode Данный параметр работает только с недавно выпущенными точками доступа и позволяет точке понимать собственный отраженный от различных поверхностей сигнал и игнорировать его. Происходит снижение шума и передача данных становится эффективней.

Preamble Mode: both для возможности подключения любых устройств. Short на данный момент поддерживается не всеми передатчиками, поэтому целесообразней использовать обе преамбулы.

Вкладка HT

Вкладка HT настройки wi-fi на микротик

Всё делаем как на скриншоте. Здесь нет смысла расписывать что-либо. Скорее всего в настройках по умолчанию у Вас уже всё настроено именно так. Просто проверьте, на всякий случай, что на всех «chain» стоят галочки.

Вкладка Tx Power

Выбор мощности сигнала Tx Power Mikrotik

На складке Tx Power лучшими значениями будет «all rates fixed» и сигнал от 14 до 19dBm в зависимости от Ваших условий, здесь лучше поэкспериментировать. Низкий dBm в нужном Вам радиусе действия будет давать отличное качество передачи данных. Если поставить выше — качество сигнала ухудшится, а если ниже — радиус действия.

Это все настройки, которые необходимо оптимизировать для работы wi-fi 2Ghz на микротиках. Оцените результат, напишите комментарий. И давайте переходить к настройке 5Ghz

Настройка MikroTik Cap AC в качестве отдельной WiFi точки доступа

Это конфигурация актуальна, если у вас в сети отсутствуют контроллер MikroTik CAPsMAN, а в качестве роутера выступает обычный роутер типа Asus, Tp-Link, Netis. Рассматриваемая точка доступа MikroTik Cap AC имеет два модуля WiFi, работающих на частоте 2,4 и 5ГГц, поэтому со стороны WinBox нужно настроить каждый интерфейс.

Настройка находится в Wireless->Security Profiles

/interface wireless security-profiles set authentication-types=wpa2-psk eap-methods="" \ group-key-update=1h mode=dynamic-keys supplicant-identity=MikroTik \ wpa2-pre-shared-key=12345678

Роутер и WiFi точка доступа не будет блокировать настройку конфигурации WiFi если задать одно SSID имя. WiFi сигналы будут распространяться на абсолютно разные антеннах и в разных частотных диапазонах.

Настройки находятся Wireless->WiFi Interfaces

/interface wireless set band=2ghz-b/g/n channel-width=20/40mhz-Ce \ disabled=no distance=indoors frequency=auto mode=ap-bridge ssid=Mikrotik \ wireless-protocol=802.11

Настройки находятся Wireless->WiFi Interfaces

/interface wireless

set band=5ghz-a/n/ac channel-width=\

20/40/80mhz-Ceee disabled=no frequency=auto mode=ap-bridge \

security-profile=profile1 ssid=TopNet

Сброс настроек

Если вы что-то перемудрили с настройками и не можете попасть на устройство, выполните его сброс к заводским настройкам.

- Отключите питание;

- Зажмите и держите кнопку Reset;

- Подайте питание;

- Дождитесь пока начнет мигать индикатор;

- Отпустите кнопку Reset;

- После перезагрузки подключитесь к устройству с помощью программы Winbox по MAC адресу, т.к. у устройства может быть IP адрес 0.0.0.0. В этом случае вы не сможете попасть в настройки через Web-интерфейс по стандартному IP адресу 192.168.88.1.

- В Winbox в появившемся окне нажмите кнопку OK, чтобы применить настройки по умолчанию. В некоторых прошивках данное окно может не появится, а сразу применится стандартная конфигурация.

После этого устройству присвоится стандартный IP адрес 192.168.88.1, и появится доступ к настройкам через Web-интерфейс.

VPN для маршрутизаторов

Настройка VPN l2tp на роутере Mikrotik обеспечивает конфиденциальность и безопасность в интернете, предоставляя полную свободу в сети и мгновенный доступ к потоковой передаче контента.

Настройка L2TP на маршрутизаторе:

- Войти в маршрутизатор, используя стандартное имя пользователя admin с пустым паролем.

- Нажать вкладку PPP в меню слева. Откроется вкладка «Интерфейс».

- Нажать на знак «+» и выбирать L2TP Client. Откроется окно «Новый интерфейс», заполнить поле Name. В этом поле можно ввести все, что нравится, например SaferVPN L2TP. Тип: клиент L2TP. L2 MTU: Пусто. Макс. MTU: оставьте его по умолчанию, т. е. 1450. Макс. MRU: оставьте его по умолчанию.

- Перейти на вкладку Dial Out и выполните следующие действия. Connect To: выберите любой IP-адрес сервера или имя хоста на одном из серверов SaferVPN. Обратитесь к разделу «Как найти IP-адрес SaferVPN». Пользователь: имя пользователя SaferVPN. Пароль: пароль L2TP SaferVPN. Профиль: Шифрование по умолчанию. Keepalive Timeout : 60 Allow: проверка всех методов проверки подлинности.

- Нажмите OK после проверки всех входов.

- Продолжить настройку VPN на роутере Mikrotik и перейдите на вкладку IP на панели слева и выберите «Брандмауэр». Нажмите вкладку NAT, а затем «плюс».

- Увидите настройки General, выполните следующие действия. Chain: Выберите Srcnat из выпадающего меню. Out Interface: выберите имя только что созданного соединения SaferVPN L2TP.

- Выберите вкладку «Действие» в открывающемся меню. Нажмите «ОК».

- Вернуться в окно брандмауэра, щелкнуть вкладку Mangle, а затем — знак «плюс».

- В окне «Новое правило привязки» перейдите на вкладку «Общие» и выполните следующие действия. Цепочка: выберите «Предварительный просмотр» в раскрывающемся меню. Src. Адрес: здесь нужно ввести диапазон IP, который нужно проложить по VPN-соединению. Например: 192.168.5.150 — 192.168.5.250 (при условии, что маршрутизатор 192.168.5.5).

- Нажмите «OK» после проверки входов.

Настройка WiFi на роутере MikroTik hAP ac lite(RB952Ui)

На борту роутера MikroTik RB952Ui присутствуют два WiFi модуля для одновременной работы в диапазонах 2.4ГГц и 5ГГц. Для их включения нужно последовательно настроить каждый из них.

Первым делом нужно настроить конфигурацию безопасности. Если локальная сеть не содержит гостевой сети, можно отредактировать конфигурацию по умолчанию.

Настройка находится в Wireless->Security Profiles

/interface wireless security-profiles set authentication-types=wpa2-psk eap-methods="" \ group-key-update=1h mode=dynamic-keys supplicant-identity=MikroTik \ wpa2-pre-shared-key=12345678